警告を無視 起こるべくして起きたサイバー攻撃

5月15日月曜日の朝、人々が仕事に戻り、パソコンを立ち上げてサイバー攻撃の被害者であることを告げる不気味な赤いサインが表示されるか確かめるのを、世界は固唾をのんで見守った。

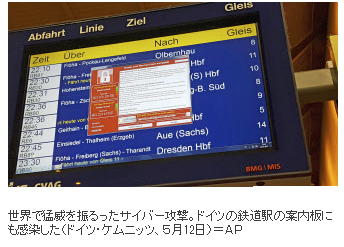

ウイルス「WannaCry(ワナクライ)」によるサイバー攻撃はすでに史上最悪のランサム(身代金)ウエア事件に発展している。欧州警察機関(ユーロポール)によると、14日時点で世界150カ国・地域の約20万台のパソコンが被害に遭った。ウイルスの感染速度は下がりつつあるが、今度は新たな変異型が登場し始めたとの報道に不安が高まっている。

■セキュリティー研究者が何年も前から警告していた

ロシアの情報セキュリティー企業、カスペルスキー研究所のグローバル調査分析チーム(GReAT)ディレクター、コスティン・ライウ氏は「14日から15日未明にかけて数種類の新たな変異型が現れた。このうち感染力が極めて限定的なのは1つだけのようだ」と説明。「他の変異型は何者かによって手動で修正が加えられたもので、元のワナクライの開発者がつくり出したのではないようだ。14日朝に現れた新たな変異型の被害は、ロシアとブラジルでほんの少し確認されただけだ。当社の顧客3社もその中に含まれる。今後の展開を注視し、新たな変異型による緊急事態への警戒を続ける」と述べた。

ロシアの情報セキュリティー企業、カスペルスキー研究所のグローバル調査分析チーム(GReAT)ディレクター、コスティン・ライウ氏は「14日から15日未明にかけて数種類の新たな変異型が現れた。このうち感染力が極めて限定的なのは1つだけのようだ」と説明。「他の変異型は何者かによって手動で修正が加えられたもので、元のワナクライの開発者がつくり出したのではないようだ。14日朝に現れた新たな変異型の被害は、ロシアとブラジルでほんの少し確認されただけだ。当社の顧客3社もその中に含まれる。今後の展開を注視し、新たな変異型による緊急事態への警戒を続ける」と述べた。

今回最も驚きなのは、事態の発生そのものではない。情報セキュリティーの研究者が何年も前から警告していたのとほぼ同じ事態が起きている点だ。ここに至るまでに、多くの人が長年にわたり多くの警告を無視していたようだ。しかもこれは、このぞっとするような15日の朝に、かなりの非難が広がることを意味する。

もちろん、一義的な責任は米マイクロソフト(MS)にある。(今回の攻撃の対象となった)基本ソフト(OS)「ウィンドウズ」を販売し、長年にわたりセキュリティー上の欠陥を批判されてきたからだ。MSのブラッド・スミス最高法務責任者は先週末、相当厳しい調査を受ける可能性が高いことを意識し、同社のセキュリティー強化の進展ぶりを強調しようと努めた。

スミス氏は14日のブログへの投稿で「当社はウィンドウズに対する全てのサイバー攻撃を真摯に受け止め、12日以降は今回の事件で影響を受けたお客様の支援に24時間体制で取り組んでいる」と表明。「サポートを終了した古いOSのユーザーを支援する追加措置も決定した。今回の攻撃への対処と影響を受けたユーザーの支援が、当社の目下の最優先事項でなくてはならないのは明らかだ」と強調した。

■継ぎはぎだらけのシステム 優先順位低いセキュリティー

もっとも、スミス氏が述べたように、MSは脆弱性の詳細に気付いて公表した後、3月にはこれを修正するセキュリティーの更新を公開している。だが問題は、組織や企業が長い間に、時には複雑すぎて十分な管理や理解さえ難しくなった継ぎはぎだらけのコンピューターシステムをつくり出していた点だ。こうしたシステムを構築する際には、セキュリティーに高い優先順位が置かれるとは限らない。短期的なコストや節約が重視されがちだ。

英国において衝撃的だったのは、公共医療を提供する国民保健サービス(NHS)でウィンドウズ「XP」を搭載したパソコンが非常に多く使われていたことだ。「XP」はMSが数年前にサポートを終了したOSだ。もっと新しいバージョンに更新する意思もスキルも資金もなかったようだ。NHSは最も目につく被害者かもしれないが、この過ちを犯しているのは決してNHSだけではない。

「今回の攻撃の拡散ぶりは、多くの組織で今回の事件に関するような重大な脆弱性の修正が進んでいないことを示唆している」。米情報セキュリティー会社アノマリーのセキュリティー戦略部長で、かつて米エクソンモービルの情報セキュリティーを監督していたトラビス・ファラル氏はこう指摘する。「今回の感染の潜在的影響を考えると、緊急性の高い脆弱性を速やかに修正する手続きを確保し、こうしたタイプの攻撃に屈しない優れた業務継続計画を構築することが、全ての組織の最優先事項だ」と明言した。

スミス氏もMSの顧客に対し、この点をはっきりと指摘している。

■修正ソフト公開2カ月後も脆弱なままのパソコン

「今回の攻撃は、サイバーセキュリティーがIT(情報技術)企業と顧客との共同責任になったことを示している」と断言。「修正ソフトが公開された2カ月後でも多くのパソコンが脆弱なままだったという実態が、これを物語っている。サイバー犯罪は高度化しているため、顧客が自分のOSを更新する以外に脅威から身を守る手段はない。そうしなければ、文字通り昔のツールで今の問題に立ち向かうことになる。今回の攻撃を受け、パソコンを最新の状態に保ち、脆弱性を修正しておくことがあらゆる人にとって重大な責務であり、あらゆる最高幹部が対処すべきことだという『ITの基本』を改めて認識した」と述べた。

ワナクライの被害阻止は一定の成果を上げているようだが、脆弱性はまだ完全に解消されたわけではなく、新たな変異型が広がれば、サイバー攻撃の波が再び押し寄せるだろう。結局のところ、攻撃を阻止する最善かつ唯一の確実な手段は、脆弱性を持つパソコンを1台残らず更新し、修正することだ。これは気が遠くなるような作業で、各国政府や企業、非政府組織に近いうちにこれを成し遂げられるだけの資源があるかは定かではない。

だがやはり、今回の脅威の実際のきっかけは、米国家安全保障局(NSA)がこのタイプの脆弱性を発見するために予算を組んだにもかかわらず、監視活動で使うためにその脆弱性を秘密にしていた点にある。これによりハッカーが脆弱性を見つけ、その詳細を世界に公表する事態を招いた。

スミス氏が心からの怒りの矛先を向けたのはこの点だ。

スミス氏は「世界各国の政府は今回の攻撃を警告と捉えるべきだ」と指摘。「各国は方針を転換し、現実の世界で武器に適用しているのと同じルールをサイバー空間でも守らなくてはならない。政府はこうした脆弱性を放置し、弱点を利用したことに伴う民間人へのダメージを考慮しなくてはならない」と訴えた。

もちろん、今回の一件でユーザーやプログラマー、政府当局者の行動が実際に変わるかは分からない。適切な予防措置の維持を怠れば、かなりの組織が大きな法的責任を問われる可能性がある。訴訟で破綻寸前に追い込まれなければ、サイバーセキュリティーを巡ってまん延している油断は変わらないだろう。

それでもなお、大規模なハッキングや侵入を受けてわめいたり歯ぎしりしたりする事態は絶えない。効果をもたらすほど急速に変化が起きることはめったにないからだ。

われわれはテクノロジーの危険性や、つながる世界に暮らすリスクについて騒ぎ立てることはできる。だが結局、多くの浅はかな人間の愚行が積み重なって、最悪の事態を招くのだ。

By Chris O’Brien

(最新テクノロジーを扱う米国のオンラインメディア「ベンチャービート」から転載)

nikkei.com(2017-05-19)